Achtung vor einer neuen Phishing-Welle auf M365-Konten!

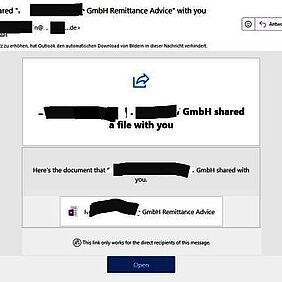

Aktuell kursiert eine besonders perfide Phishing-Attacke, die gezielt auf M365-Zugangsdaten und sogar die Zwei-Faktor-Authentifizierung (2FA) abzielt. Cyberkriminelle nutzen dabei bereits gekaperte M365-Konten und setzen diese ein, um ihre Angriffe möglichst echt wirken zu lassen. Was auf den ersten Blick aussieht wie eine authentische E-Mail eines bekannten Absenders, ist in Wahrheit eine geschickte Falle!

Wie läuft der Angriff ab?

Kompromittierung eines M365-Kontos: Angreifer erlangen zunächst Zugang zu einem M365-Konto, meist durch vorherige Phishing-Kampagnen oder schwache Passwörter.

Implementierung von Regeln im Postfach: Um ihre Aktivitäten zu verschleiern, richten die Angreifer eine Regel ein, die alle eingehenden Mails automatisch an ihre eigenen Adressen weiterleitet.

Gefälschte Anfragen zur 2FA-Verifizierung: Die kompromittierten Konten werden dann verwendet, um scheinbar legitime Anfragen zur Bestätigung von Zugangsdaten inklusive der 2FA-PIN zu versenden.

Komplette Kontoübernahme: Sobald die Kriminellen Zugriff auf die Zugangsdaten und die 2FA-PIN haben, übernehmen sie das Konto vollständig und nutzen es weiter für Angriffe im Unternehmensnetzwerk.

Woran erkenne ich die Phishing-Nachricht?

- Unerwartete Aufforderungen zur Verifizierung von Zugangsdaten oder 2FA-PINs – insbesondere, wenn sie von internen oder vertrauten Absendern kommen.

- Ungewöhnliche Betreffzeilen oder Formulierungen, die nicht zu den üblichen Kommunikationsmustern passen.

- Auffällige Links oder Anhänge, die auf externe Websites verweisen.

Wie kann ich mich schützen?

- Schulungen zur Sensibilisierung: Mitarbeitende regelmäßig über aktuelle Phishing-Techniken informieren.

- Multi-Faktor-Authentifizierung (MFA): Nutzen Sie MFA-Lösungen, die nicht allein auf SMS-Codes basieren – etwa App-basierte Authentifizierungen oder Hardware-Token.

- Monitoring und Protokollierung: Verdächtige Anmeldeversuche und Regeländerungen in M365-Konten kontinuierlich überwachen.

- Zero-Trust-Ansatz: Auch interne Zugriffe kritisch hinterfragen und bei Anomalien sofort handeln.

Fazit:

Phishing-Angriffe werden immer raffinierter und nutzen längst nicht mehr nur gefälschte Absenderadressen. Besonders hinterhältig sind Attacken, bei denen bereits kompromittierte Konten als Sprungbrett genutzt werden. Daher ist die kontinuierliche Sensibilisierung und technische Absicherung unverzichtbar.

Bleibt wachsam und schützt eure Daten!